Was sind technische und organisatorische Maßnahmen?

Technische und organisatorische Maßnahmen (TOM) sind notwendig, um die Rechte und Freiheiten der Betroffenen zu schützen.

TOM sind geeignete Maßnahmen, um die Datensicherheit zu gewährleisten.

Die Auswahl der TOM ist nicht eindeutig definiert, was ein gewisser Spielraum für Verantwortliche bietet.

Wofür sind TOM notwendig:

Technisch-organisatorische Maßnahmen sind notwendig, um die Sicherheit und Vertraulichkeit von Daten in Unternehmen zu gewährleisten. Sie dienen dem Schutz personenbezogener Daten vor unbefugtem Zugriff, Verlust oder Zerstörung und stellen sicher, dass die Verarbeitung von Daten gemäß den Anforderungen der Datenschutz-Grundverordnung (DSGVO) erfolgt. Diese Maßnahmen helfen, die Rechte und Freiheiten der betroffenen Personen zu schützen und das Risiko von Datenschutz-Verletzungen zu minimieren. Zudem unterstützen sie Unternehmen dabei, die Einhaltung gesetzlicher Vorschriften zu dokumentieren und im Falle von Überprüfungen oder Audits nachzuweisen.

Bedeutung von TOM in AV-Verträgen

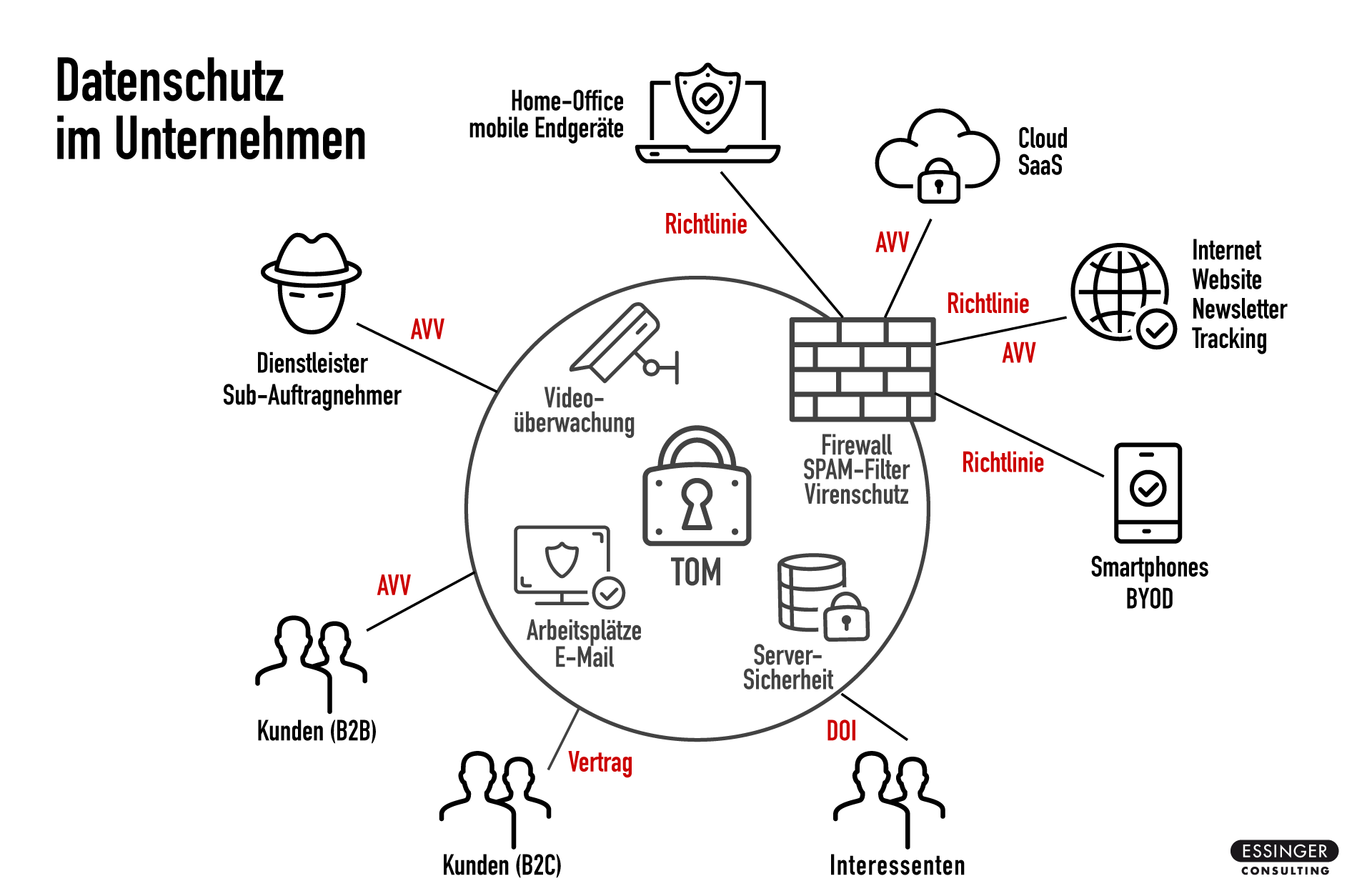

Technische und organisatorische Maßnahmen (TOM) sind nicht nur für die interne Datensicherheit eines Unternehmens von Bedeutung, sondern spielen auch eine entscheidende Rolle in Auftragsverarbeitungs-Verträgen (AV-Verträgen). Diese Verträge regeln die Beziehung zwischen dem Verantwortlichen und dem Auftragsverarbeiter und sind gemäß der Datenschutz-Grundverordnung (DSGVO) erforderlich, wenn personenbezogene Daten im Auftrag verarbeitet werden.

In AV-Verträgen sind TOM notwendig, um sicherzustellen, dass der Auftragsverarbeiter angemessene Sicherheitsvorkehrungen trifft, um die Daten der betroffenen Personen zu schützen. Dies bedeutet, dass der Auftragsverarbeiter verpflichtet ist, geeignete technische und organisatorische Maßnahmen zu implementieren, um die Sicherheit der Verarbeitung zu gewährleisten und die Vertraulichkeit, Integrität und Verfügbarkeit der Daten zu schützen. Unternehmer können verschiedene technisch-organisatorische Maßnahmen (TOMs) implementieren, um die Sicherheit bei der Verarbeitung personenbezogener Daten zu verbessern und den gesetzlichen Anforderungen gerecht zu werden.

Die Dokumentation der TOM im AV-Vertrag bietet den Vorteil, dass beide Parteien klar definierte Sicherheitsstandards einhalten müssen. Dies hilft, das Risiko von Datenschutzverletzungen zu minimieren und die Einhaltung der DSGVO zu gewährleisten. Darüber hinaus ermöglicht es dem Verantwortlichen, im Falle von Überprüfungen oder Audits nachzuweisen, dass alle erforderlichen Maßnahmen getroffen wurden, um die Sicherheit der verarbeiteten Daten zu gewährleisten.

Was sind TOMs?

Mit dem Namen „TOM“ oder „TOMs“ wird häufig „technische und organisatorischen Maßnahmen“ im Kontext der DSGVO abgekürzt.

Definition und Bedeutung von TOM

TOM sind Maßnahmen, die die Sicherheit und Integrität der verarbeiteten Daten gewährleisten. Sie schützen vor dem unbefugten Zugriff Dritter. TOM sollten schriftlich dokumentiert und regelmäßig aktualisiert werden.

Technische und organisatorische Maßnahmen (TOM) sind essenziell, um den Schutz personenbezogener Daten im Kontext des Schutzes der Rechte und Freiheiten betroffener Personen zu gewährleisten. Sie umfassen verschiedene Unterbereiche, die jeweils spezifische Sicherheitsaspekte adressieren und für unterschiedliche Datenverarbeitungen relevant sind:

Zutrittskontrolle: Sicherstellung, dass Unbefugte keinen Zugang zu den Datenverarbeitungsanlagen erhalten. Dies kann durch physische Sicherheitsmaßnahmen wie Zugangskarten, Sicherheitsschlösser oder Überwachungskameras erreicht werden.

Zugriffskontrolle: Regelung, dass nur autorisierte Personen auf Daten zugreifen können. Dazu gehören Maßnahmen wie Passwortschutz, Zwei-Faktor-Authentifizierung und rollenbasierte Zugriffsbeschränkungen.

Weitergabekontrolle: Verhinderung der unbefugten Weitergabe von Daten. Hierzu zählen Verschlüsselungstechniken und sichere Datenübertragungsprotokolle wie SSL/TLS.

Eingabekontrolle: Sicherstellung, dass nachvollzogen werden kann, wer wann welche Daten eingegeben oder geändert hat. Dies wird durch Protokollierung und Audit-Trails erreicht.

Auftragskontrolle: Gewährleistung, dass Daten im Auftrag nur gemäß den Weisungen des Auftraggebers verarbeitet werden. Dies umfasst vertragliche Vereinbarungen mit Auftragsverarbeitern und deren regelmäßige Überprüfung.

Verfügbarkeitskontrolle: Schutz der Daten vor zufälliger Zerstörung oder Verlust. Maßnahmen beinhalten regelmäßige Backups, Notfallpläne und redundante Systeme.

Trennungsgebot: Sicherstellung, dass zu unterschiedlichen Zwecken erhobene Daten getrennt verarbeitet werden. Dies kann durch logische Trennung innerhalb von Datenbanken oder durch die Nutzung separater Systeme erfolgen.

Diese Unterbereiche der TOM sind integraler Bestandteil eines umfassenden Datenschutzmanagementsystems und helfen dabei, die Anforderungen der Datenschutz-Grund

Beispiele für technische und organisatorische Maßnahmen

Technische Maßnahmen beziehen sich auf Hard-, Software- und Netzwerk-Komponenten.

Beispiele für technische Maßnahmen sind die Verschlüsselung von Daten, die Firewall-Konfiguration und die regelmäßige Sicherheitsüberprüfung von Systemen.

Organisatorische Maßnahmen richten sich an den Ablauf und die durchführenden Personen.

Beispiele für organisatorische Maßnahmen sind die regelmäßige Schulung des Personals, die Einführung von Sicherheitsrichtlinien und die Überwachung von Systemen.

Die Rolle von TOM bei der Datenschutz-Dokumentation

TOM sind eine wichtige und verpflichtende Datenschutz-Dokumentation nach DSGVO.

Sie spielen eine besondere Rolle bei der Überwachung des Datenschutzes im Unternehmen.

TOM können dazu dienen, zu belegen, dass angemessene Maßnahmen zum Schutz getroffen wurden.

Ein regelmäßiges TOM-Audit oder Self-Assessment ist notwendig, um sicherzustellen, dass die technischen und organisatorischen Maßnahmen den aktuellen Anforderungen der Datenschutz-Grundverordnung entsprechen. Ein solches Audit sollte idealerweise von einem externen Datenschutzbeauftragten (DSB) durchgeführt oder überwacht werden, um eine objektive Bewertung der Maßnahmen zu gewährleisten.

Wir helfen Ihnen gerne dabei, Ihre Datenschutzmaßnahmen zu überprüfen und zu optimieren. Erfahren Sie mehr über die Rolle eines Datenschutz-Auditors und wie Sie sich optimal auf ein Datenschutz-Audit vorbereiten können: Hier klicken

Ein Self-Assessment und ein TOM-Audit unterscheiden sich in ihrer Herangehensweise und Zielsetzung bei der Überprüfung der technischen und organisatorischen Maßnahmen (TOM) im Datenschutz.

Self-Assessment:

Ein Self-Assessment ist ein interner Prozess, bei dem das Unternehmen seine eigenen TOM überprüft und bewertet.

Es wird in der Regel von den internen Datenschutzbeauftragten oder Sicherheitsverantwortlichen durchgeführt.

Ziel ist es, Schwachstellen und Verbesserungspotenziale zu identifizieren, um die Datensicherheit kontinuierlich zu optimieren.

Das Self-Assessment bietet dem Unternehmen die Möglichkeit, eigenständig und flexibel auf Veränderungen und neue Risiken zu reagieren.

TOM-Audit:

Ein TOM-Audit ist eine formelle Überprüfung der TOM durch externe Auditoren oder spezialisierte Prüfer.

Das Audit wird oft von unabhängigen Dritten durchgeführt, um eine objektive Bewertung der Maßnahmen zu gewährleisten.

Ziel ist es, die Einhaltung der Datenschutz-Grundverordnung (DSGVO) zu bestätigen und sicherzustellen, dass alle vorgeschriebenen Maßnahmen korrekt implementiert sind.

Ein Audit kann auch als Nachweis für Behörden oder Kunden dienen, dass das Unternehmen die notwendigen Schutzmaßnahmen umgesetzt hat.

Beide Ansätze sind wichtig, um die Datensicherheit zu gewährleisten und den Anforderungen der DSGVO gerecht zu werden. Während das Self-Assessment regelmäßig zur internen Kontrolle genutzt werden kann, bietet das TOM-Audit eine externe Bestätigung der Sicherheitsstandards.

Datenschutzfreundliche Voreinstellungen: Privacy by Design / Privacy by Default

Datenschutzfreundliche Voreinstellungen sind Schlüsselkonzepte der Datenschutz-Grundverordnung (DSGVO)

Sie stehen in engem Zusammenhang mit den technisch-organisatorischen Maßnahmen (TOM)

- Datenschutzfreundliche Voreinstellungen sind wichtig, um den Datenschutz von Anfang an in das Design und die Architektur von Systemen und Prozessen zu integrieren

Unterschied zwischen Privacy by Design und Privacy by Default

Privacy by Design und Privacy by Default sind zwei zentrale Konzepte der Datenschutz-Grundverordnung (DSGVO), die sicherstellen sollen, dass der Datenschutz von Anfang an in Systeme und Prozesse integriert wird.

Privacy by Design bedeutet, dass der Datenschutz bereits in der Planungsphase von Systemen und Prozessen berücksichtigt wird. Unternehmen müssen sicherstellen, dass Datenschutzmaßnahmen von Beginn an in die Entwicklung von Produkten und Dienstleistungen integriert sind. Das Ziel ist, Datenschutzprobleme proaktiv zu identifizieren und zu minimieren, bevor sie auftreten.

Privacy by Default hingegen bezieht sich auf die Standardeinstellungen von Systemen und Prozessen. Es stellt sicher, dass nur die für den jeweiligen Zweck erforderlichen personenbezogenen Daten verarbeitet werden und dass die Voreinstellungen die höchsten Datenschutzstandards einhalten. Dies bedeutet, dass die Voreinstellungen so gestaltet sein müssen, dass sie den maximalen Schutz der Privatsphäre bieten, ohne dass der Nutzer aktiv eingreifen muss.

Zusammengefasst:

Privacy by Design ist der Prozess, Datenschutz von Anfang an zu integrieren, während Privacy by Default sicherstellt, dass die Standardeinstellungen datenschutzfreundlich sind. Beide Konzepte arbeiten Hand in Hand, um ein hohes Maß an Datenschutz und Datensicherheit zu gewährleisten.

Wer ist für die technischen und organisatorischen Maßnahmen verantwortlich?

Die Verantwortliche Stelle ist zuständig und haftbar für die technischen und organisatorischen Maßnahmen.

Die Verantwortliche Stelle ist die natürliche oder juristische Person, über die Zwecke und Mittel der Verarbeitung von personenbezogenen Daten entscheidet.

Auswahl und Umsetzung von TOM

Unternehmen haben ein gewisses Auswahlermessen bei der Wahl der TOM.

Die Auswahl der TOM sollte auf der Risikoanalyse basieren und das angemessene Schutzniveau gewährleisten, wobei die Eintrittswahrscheinlichkeit sowie die Schwere der Risikos für die Rechte und Freiheiten betroffener Personen berücksichtigt werden müssen.

Beispiele für die Auswahl und Umsetzung von technischen und organisatorischen Maßnahmen (TOM) in Unternehmen umfassen die Durchführung einer umfassenden Risikoanalyse, um potenzielle Datenschutzrisiken zu identifizieren. Auf dieser Grundlage können Unternehmen geeignete technische Maßnahmen wie die Implementierung von Verschlüsselungstechnologien oder Zugangskontrollsystemen auswählen. Organisatorisch kann die Einführung regelmäßiger Schulungen für Mitarbeiter zur Sensibilisierung für Datenschutzthemen sowie die Entwicklung und Durchsetzung von Sicherheitsrichtlinien erfolgen. Die Umsetzung dieser Maßnahmen sollte kontinuierlich überwacht und angepasst werden, um ein angemessenes Schutzniveau gemäß den Anforderungen der Datenschutz-Grundverordnung zu gewährleisten.

Wie definiere ich geeignete TOM für mein Unternehmen?

Die Auswahl der TOM sollte auf der Risikoanalyse basieren und das angemessene Schutzniveau gewährleisten.

Die Risikoanalyse ist ein wichtiger Schritt bei der Auswahl von TOMs.

Mustervorlagen für technische und organisatorische Maßnahmen (TOM) können ein wertvolles Hilfsmittel sein, um die Einhaltung der Datenschutz-Grundverordnung (DSGVO) zu erleichtern. Diese Vorlagen werden häufig in Zusammenarbeit mit Datenschutzberatern entwickelt, um sicherzustellen, dass sie den spezifischen Anforderungen eines Unternehmens gerecht werden.

Datenschutzberater bringen ihre Expertise ein, um maßgeschneiderte Vorlagen zu erstellen, die alle relevanten Aspekte der Datensicherheit und des Datenschutzes abdecken. Dies umfasst die Definition von Maßnahmen zur Zutrittskontrolle, Zugriffskontrolle, Weitergabekontrolle und mehr.

Die Verwendung solcher Mustervorlagen ermöglicht es Unternehmen, systematisch und effizient die notwendigen Maßnahmen zu dokumentieren und zu implementieren. Sie bieten eine strukturierte Herangehensweise, um sicherzustellen, dass alle erforderlichen Schritte unternommen werden, um die Datensicherheit zu gewährleisten.

Durch das Ausfüllen dieser Vorlagen in Zusammenarbeit mit einem Datenschutzberater können Unternehmen sicherstellen, dass alle technischen und organisatorischen Maßnahmen den aktuellen Standards und gesetzlichen Anforderungen entsprechen.

Mustervorlagen können auch bei internen Audits und Überprüfungen hilfreich sein, da sie eine klare Dokumentation der umgesetzten Maßnahmen bieten. Dies erleichtert es, im Falle von Kontrollen oder Audits nachzuweisen, dass alle erforderlichen Schutzmaßnahmen getroffen wurden.

Angemessenes Schutzniveau als „Kompass“ für die Auswahl von TOMs

Das angemessene Schutzniveau ist ein wichtiger Richtwert für die Auswahl von TOMs.

Die Risikoanalyse ist ein wichtiger Schritt bei der Auswahl von TOMs.

Der Schaden und die Risikobeurteilung

Der Schaden und das Risiko sind wichtige Faktoren bei der Auswahl von TOMs.

Die Identifizierung der möglichen Gefahrenquellen und Bedrohungen ist ein wichtiger Schritt bei der Risikobeurteilung.

Beispiele für technische Maßnahmen

Die Zutrittskontrolle gehört zu den klassischen Maßnahmen im technisch-organisatorischen Bereich für die Einhaltung des Datenschutzes.

Beispiele für technische Maßnahmen der Zutrittskontrolle sind die Zutrittskontrolle, die Zugangskontrolle und die Zugriffskontrolle.

Der IT-Grundschutzkatalog des Bundesamts für Sicherheit in der Informationstechnik (BSI) bietet eine Vielzahl von konkreten Beispielen für technische Maßnahmen, um die Datensicherheit in Unternehmen zu gewährleisten. Einige dieser Maßnahmen umfassen:

Netzwerksegmentierung: Trennung von Netzwerken in kleinere, sicherere Segmente, um den Datenfluss zu kontrollieren und die Angriffsfläche zu reduzieren.

Intrusion Detection Systeme (IDS): Implementierung von Systemen zur Erkennung und Meldung von unbefugten Zugriffen oder Anomalien im Netzwerkverkehr.

Sichere Konfiguration von Systemen: Sicherstellen, dass alle Systeme und Anwendungen gemäß den besten Sicherheitspraktiken konfiguriert sind, um Schwachstellen zu minimieren.

Patch-Management: Regelmäßige Aktualisierung und Patches von Software und Betriebssystemen, um bekannte Sicherheitslücken zu schließen.

Virtual Private Networks (VPN): Einsatz von VPNs, um sichere und verschlüsselte Verbindungen über das Internet zu ermöglichen.

Zutrittskontrolle und Zugangskontrolle

Die Zutrittskontrolle ist eine weitere klassische Maßnahme im Bereich der technisch-organisatorischen Maßnahmen.

Beispiele für technische Maßnahmen der Zugangskontrolle sind die Zugangskontrolle, die Zugriffskontrolle und die Weitergabekontrolle.

Beispiele für Zutrittskontrolle und Zugangskontrolle

Zutrittskontrolle:

Schlüssel- und Kartensysteme: Verwendung von elektronischen Schlüsselkarten oder biometrischen Scannern, um den Zugang zu sensiblen Bereichen zu kontrollieren.

Überwachungskameras: Einsatz von CCTV-Kameras zur Überwachung und Aufzeichnung von Zutrittsversuchen.

Sicherheitsdienst: Einsatz von Sicherheitspersonal, um unbefugten Zutritt zu verhindern und die Einhaltung der Zutrittskontrollen zu gewährleisten.

Zugangskontrolle:

Passwortschutz: Einführung von komplexen Passwortrichtlinien, um den Zugriff auf IT-Systeme zu sichern.

Zwei-Faktor-Authentifizierung: Implementierung einer zusätzlichen Authentifizierungsebene für den Zugang zu sensiblen Daten.

Rollenbasierte Zugriffsbeschränkungen: Festlegung von Berechtigungen basierend auf der Rolle der Benutzer innerhalb des Unternehmens, um den Zugriff auf Informationen zu steuern.

Diese Maßnahmen sind entscheidend, um die Datensicherheit zu gewährleisten und den Anforderungen der Datenschutz-Grundverordnung (DSGVO) gerecht zu werden.

Beispiele für organisatorische Maßnahmen

Die Auftragskontrolle ist immer dann einschlägig, wenn eine Auftragsverarbeitung stattfindet.

Beispiele für technische Maßnahmen der Auftragskontrolle sind die Auftragskontrolle, die Verfügbarkeitskontrolle und die Wiederherstellbarkeit.

Auftragskontrolle und Verfügbarkeitskontrolle

Bei den TOMs Verfügbarkeitskontrolle und Wiederherstellbarkeit müssen personenbezogene Daten gegen Zerstörung oder Verlust geschützt werden.

Beispiele für technische Maßnahmen der Verfügbarkeitskontrolle und Wiederherstellbarkeit sind die Verfügbarkeitskontrolle, die Wiederherstellbarkeit und die Trennungskontrolle.

Beispiele für Auftragskontrolle und Verfügbarkeitskontrolle

Auftragskontrolle:

Vertragliche Vereinbarungen: Abschluss von detaillierten Verträgen mit Auftragsverarbeitern, die klare Anweisungen zur Datenverarbeitung und Sicherheitsanforderungen enthalten.

Regelmäßige Überprüfungen: Durchführung regelmäßiger Audits und Überprüfungen der Auftragsverarbeiter, um sicherzustellen, dass sie die vereinbarten Sicherheitsmaßnahmen einhalten.

Zugriffsbeschränkungen: Festlegung von Zugriffsbeschränkungen für Auftragsverarbeiter, um sicherzustellen, dass nur autorisierte Personen auf die Daten zugreifen können.

Verfügbarkeitskontrolle:

Redundante Systeme: Implementierung von redundanten Systemen und Infrastrukturen, um die Verfügbarkeit von Daten auch bei Ausfällen sicherzustellen.

Notfallpläne: Entwicklung und regelmäßige Aktualisierung von Notfallplänen, um im Falle eines Datenverlustes schnell reagieren zu können.

Regelmäßige Backups: Durchführung regelmäßiger Backups der Daten, um im Falle eines Datenverlustes eine Wiederherstellung zu ermöglichen.

Diese Maßnahmen sind entscheidend, um die Verfügbarkeit und Integrität von Daten zu gewährleisten und den Anforderungen der Datenschutz-Grundverordnung (DSGVO) gerecht zu werden.

Sicherheit der Verarbeitung

Die Sicherheit der Verarbeitung ist ein wichtiger Aspekt des Datenschutzes.

Die Verarbeitung von personenbezogenen Daten muss sicher und vertraulich erfolgen.

Datenträgerkontrolle und Speicherkontrolle

Bei der Datenträgerkontrolle geht es um die Verhinderung des unbefugten Lesens, Kopierens, Veränderns oder Löschens von Datenträgern.

Beispiele für technische Maßnahmen der Datenträgerkontrolle sind die Datenträgerkontrolle, die Speicherkontrolle und die Benutzerkontrolle.

Benutzerkontrolle und Trennungskontrolle

Durch die Benutzerkontrolle soll verhindert werden, dass unbefugte Personen automatisierte Verarbeitungssysteme mit Hilfe von Datenübertragungen nutzen können.

Beispiele für technische Maßnahmen der Benutzerkontrolle sind die Benutzerkontrolle, die Trennungskontrolle und die Datenträgerkontrolle.

Dokumentation und Überprüfung von TOM

TOM sollten schriftlich dokumentiert und regelmäßig aktualisiert werden.

Die Dokumentation von TOM ist ein wichtiger Aspekt des Datenschutzes.

TOM-Checkliste zur Umsetzung

> Hier geht es zum Download der Checkliste als PDF

TOM nach DSGVO dokumentieren – so geht’s

Laden Sie jetzt unsere Mustervorlage herunter und erhalten Sie eine umfassende Anleitung zur Erstellung und Umsetzung von technischen und organisatorischen Maßnahmen (TOM) in Ihrem Unternehmen. Nutzen Sie diese wertvollen Ressourcen, um die Anforderungen der Datenschutz-Grundverordnung (DSGVO) effizient zu erfüllen und die Datensicherheit zu optimieren. Hier klicken, um die Vorlage herunterzuladen

Überprüfen Sie die TOMs regelmäßig

Eine Überprüfung sollte mindestens 1x im Jahr stattfinden, am besten dann, wenn die anderen Dokumente wie Verzeichnis von Verarbeitungstätigkeiten oder die Risikoanalyse aktualisiert werden.

Folgen bei Verstößen gegen die Datenschutz-Regeln

Verstöße gegen den Datenschutz können zu hohen Geldbußen führen.

Die Verantwortlichen müssen die Grundsätze der Datenverarbeitung einhalten.

Beispiele für Geldstrafen bei Verstößen gegen die DSGVO

Die Datenschutz-Grundverordnung (DSGVO) sieht bei Verstößen erhebliche Geldstrafen vor, die Unternehmen dazu anregen sollen, die Datenschutzvorgaben ernst zu nehmen. Hier sind einige Beispiele für Geldstrafen, die in der Vergangenheit verhängt wurden:

Google LLC: Im Jahr 2019 wurde Google von der französischen Datenschutzbehörde CNIL mit einer Geldstrafe von 50 Millionen Euro belegt. Der Grund war unzureichende Transparenz und unklare Informationen zur Einwilligung der Nutzer bei der personalisierten Werbung. [Quelle: CNIL]

British Airways: Die britische Datenschutzbehörde ICO verhängte im Jahr 2020 eine Geldstrafe von 20 Millionen Pfund gegen British Airways. Dies geschah nach einem Datenverstoß, bei dem die persönlichen Daten von über 400.000 Kunden kompromittiert wurden. [Quelle: ICO]

H&M: Im Jahr 2020 erhielt H&M eine Geldstrafe von 35,3 Millionen Euro von der Hamburger Datenschutzbehörde. Der Grund war die illegale Überwachung von Mitarbeitern, bei der private Informationen gesammelt wurden. [Quelle: HmbBfDI]

Diese Beispiele verdeutlichen die Bedeutung der Einhaltung der DSGVO und wie wichtig es ist, geeignete technische und organisatorische Maßnahmen (TOM) zu implementieren, um Datenschutzverletzungen zu vermeiden.

Folgen bei Verstößen gegen die Dokumentationspflichten

Über die hohen Bußgelder der DSGVO wurde schon viel berichtet, nur so viel sei gesagt, sie sind hoch und es ist mit mehr Kontrollen zu rechnen.

Beispiele von Bußgeldern aus dem Mittelstand

Die Datenschutz-Grundverordnung (DSGVO) sieht bei Verstößen erhebliche Geldstrafen vor, die Unternehmen dazu anregen sollen, die Datenschutzvorgaben ernst zu nehmen. Hier sind einige Beispiele für Bußgelder, die mittelständische Unternehmen in der Vergangenheit betroffen haben:

Deutsche Wohnen SE: Im Jahr 2019 wurde das Unternehmen mit einer Geldstrafe von 14,5 Millionen Euro belegt, da es gegen die DSGVO verstoßen hatte, indem es personenbezogene Daten von Mietern ohne rechtliche Grundlage speicherte. [Quelle: Berliner Beauftragte für Datenschutz und Informationsfreiheit]

Notebookbilliger.de AG: Im Jahr 2021 verhängte die niedersächsische Datenschutzbehörde eine Geldstrafe von 10,4 Millionen Euro gegen das Unternehmen wegen unzulässiger Videoüberwachung von Mitarbeitern über einen langen Zeitraum. [Quelle: Landesbeauftragte für den Datenschutz Niedersachsen]

1&1 Telecom GmbH: Im Jahr 2019 wurde gegen 1&1 eine Geldstrafe von 9,55 Millionen Euro verhängt, da das Unternehmen unzureichende Maßnahmen zum Schutz personenbezogener Daten getroffen hatte, insbesondere im Bereich der telefonischen Kundenbetreuung. [Quelle: Bundesbeauftragter für den Datenschutz und die Informationsfreiheit]

Diese Beispiele verdeutlichen die Bedeutung der Einhaltung der DSGVO und wie wichtig es ist, geeignete technische und organisatorische Maßnahmen (TOM) zu implementieren, um Datenschutzverletzungen zu vermeiden.

Quellen und weiterführende Informationen

- Hier finden Sie weitere Informationen zu den technischen und organisatorischen Maßnahmen (TOM)

- Für weiterführende Informationen zu technischen und organisatorischen Maßnahmen (TOM) und deren Anwendung im Rahmen der Datenschutz-Grundverordnung (DSGVO) können Sie die folgenden Ressourcen in Betracht ziehen

Bundesamt für Sicherheit in der Informationstechnik (BSI): Das BSI bietet umfangreiche Informationen und Leitfäden zur IT-Sicherheit, einschließlich des IT-Grundschutzes, der als Orientierung für die Umsetzung von TOM dienen kann.

Europäische Datenschutzbehörde (EDPB): Die EDPB veröffentlicht regelmäßig Leitlinien und Empfehlungen zur Anwendung der DSGVO, die auch technische und organisatorische Maßnahmen umfassen.

ISO 27001 und ISO 27002: Diese internationalen Standards bieten detaillierte Vorgaben und Empfehlungen zur Informationssicherheit, die bei der Auswahl und Umsetzung von TOM hilfreich sein können.

Fachliteratur und Online-Kurse: Es gibt zahlreiche Bücher und Online-Kurse, die sich mit der praktischen Umsetzung von Datenschutzmaßnahmen und der DSGVO im Allgemeinen befassen.

Fachverbände und -konferenzen: Der Austausch mit Experten und anderen Unternehmen auf Fachkonferenzen oder über Verbände wie den Berufsverband der Datenschutzbeauftragten Deutschlands (BvD) kann wertvolle Einblicke und praktische Tipps liefern.

Diese Quellen bieten umfassende Informationen, die Ihnen helfen können, die Anforderungen der DSGVO zu erfüllen und die Datensicherheit in Ihrem Unternehmen zu gewährleisten.

Wie finde ich den aktuellen Stand der Technik?

Das ist recht schwierig pauschal zu beantworten. Die Maßnahmen müssen in erster Linie zu Ihrem Unternehmen passen und dort ein angemessenes Schutzniveau gewährleisten.

Der BSI IT-Grundschutz kann als Hilfestellung herangezogen werden.

Die ISO 27001 hat für den Maßnahmenkatalog Vorgaben in der ISO 27002, diese kann auch gut als Vorgabe verwendet werden.

Ansonsten gilt immer die Abwägung zwischen Kosten und angemessenen Schutzniveau

Beispiele für technische und organisatorische Maßnahmen

Technische Maßnahmen:

Verschlüsselung von Daten: Einsatz von SSL/TLS für sichere Datenübertragungen sowie Verschlüsselung von Festplatten und Speichermedien.

Firewall-Konfiguration: Implementierung von Firewalls, um unbefugten Zugriff auf Netzwerkressourcen zu verhindern.

Regelmäßige Sicherheitsüberprüfung: Durchführung von Penetrationstests und Schwachstellenanalysen, um Sicherheitslücken zu identifizieren und zu beheben.

Zwei-Faktor-Authentifizierung: Einführung von Zwei-Faktor-Authentifizierung für den Zugriff auf sensible Systeme und Daten.

Backup-Systeme: Einrichtung von regelmäßigen Backups und Notfallwiederherstellungsplänen, um Datenverlust zu vermeiden.

Organisatorische Maßnahmen:

Schulung des Personals: Regelmäßige Schulungen zur Sensibilisierung der Mitarbeiter für Datenschutz und Datensicherheit.

Sicherheitsrichtlinien: Einführung und Durchsetzung von Richtlinien zur sicheren Handhabung und Verarbeitung von Daten.

Überwachung von Systemen: Implementierung von Überwachungs- und Protokollierungssystemen, um unbefugte Aktivitäten zu erkennen.

Zugriffsberechtigungen: Festlegung von rollenbasierten Zugriffsbeschränkungen, um sicherzustellen, dass nur autorisierte Personen Zugang zu bestimmten Daten haben.

Vertragsmanagement: Abschluss von Verträgen mit Auftragsverarbeitern, die die Einhaltung der DSGVO sicherstellen.

Diese Maßnahmen sind essenziell, um die Datensicherheit im Unternehmen zu gewährleisten und den Anforderungen der Datenschutz-Grundverordnung gerecht zu werden.

Wann sind technische und organisatorische Maßnahmen (TOMs) im Sinne des Art. 32 EU-DSGVO erforderlich?

Sobald man die Verarbeitung personenbezogener Daten beginnt, braucht man auch TOMs.

Zusammenfassung und Ausblick

Die technischen und organisatorischen Maßnahmen (TOM) sind ein wichtiger Bestandteil des Datenschutzes.

Die Auswahl und Umsetzung von TOM ist ein wichtiger Schritt bei der Einhaltung der DSGVO.

Zusammenfassung und Ausblick

Die technischen und organisatorischen Maßnahmen (TOM) sind von zentraler Bedeutung für den Datenschutz und die Einhaltung der Datenschutz-Grundverordnung (DSGVO). Sie dienen dazu, die Sicherheit und Vertraulichkeit von personenbezogenen Daten in Unternehmen zu gewährleisten und das Risiko von Datenschutzverletzungen zu minimieren. TOM umfassen sowohl technische als auch organisatorische Vorkehrungen, die sicherstellen, dass Daten vor unbefugtem Zugriff, Verlust oder Zerstörung geschützt sind.

Ein wesentlicher Schritt bei der Umsetzung von TOM ist die Durchführung einer umfassenden Risikoanalyse. Diese Analyse hilft Unternehmen, potenzielle Datenschutzrisiken zu identifizieren und geeignete Maßnahmen zu ergreifen, um ein angemessenes Schutzniveau zu gewährleisten. Technische Maßnahmen können beispielsweise die Verschlüsselung von Daten, die Implementierung von Firewalls oder die Einführung von Zwei-Faktor-Authentifizierung umfassen. Organisatorische Maßnahmen beinhalten die Schulung von Personal, die Einführung von Sicherheitsrichtlinien und die regelmäßige Überprüfung von Systemen.

Die Dokumentation der TOM ist ebenfalls ein entscheidender Aspekt des Datenschutzes. Eine sorgfältige Aufzeichnung der umgesetzten Maßnahmen ermöglicht es Unternehmen, die Einhaltung der DSGVO nachzuweisen und im Falle von Audits oder Kontrollen vorbereitet zu sein. Regelmäßige Überprüfungen und Aktualisierungen der TOM sind notwendig, um sicherzustellen, dass sie den aktuellen Anforderungen und Bedrohungen gerecht werden.

Insgesamt sind technische und organisatorische Maßnahmen ein dynamischer und fortlaufender Prozess, der kontinuierliche Aufmerksamkeit und Anpassung erfordert. Unternehmen sollten sich der Bedeutung von TOM bewusst sein und sicherstellen, dass sie in alle Aspekte ihrer Datenverarbeitung integriert sind, um den Schutz personenbezogener Daten zu gewährleisten und den

Wichtige Schritte zur Umsetzung von TOM in Ihrem Unternehmen

Die Auswahl und Umsetzung von TOM ist ein wichtiger Schritt bei der Einhaltung der DSGVO.

Die Dokumentation von TOM ist ein wichtiger Aspekt des Datenschutzes.

Warum ein Datenschutzbeauftragter oder externer Datenschutzbeauftragter die TOM erstellen sollte

Fachwissen: Datenschutzbeauftragte verfügen über spezifisches Fachwissen und Erfahrung im Bereich der Datenschutz-Grundverordnung (DSGVO) und den technischen und organisatorischen Maßnahmen (TOM), was eine fundierte Erstellung der Maßnahmen gewährleistet.

Objektivität: Ein externer Datenschutzbeauftragter kann eine unvoreingenommene Bewertung der bestehenden Datenschutzmaßnahmen vornehmen und Verbesserungspotenziale identifizieren.

Aktualität: Datenschutzbeauftragte sind stets über die neuesten Entwicklungen und rechtlichen Anforderungen im Datenschutz informiert und können sicherstellen, dass die TOM den aktuellen Standards entsprechen.

Risikobewertung: Sie können eine fundierte Risikoanalyse durchführen, um die spezifischen Bedürfnisse des Unternehmens zu ermitteln und passende Maßnahmen zu empfehlen.

Ressourcenschonung: Die Beauftragung eines externen Datenschutzbeauftragten entlastet interne Ressourcen, da die Mitarbeiter sich auf ihre Kernaufgaben konzentrieren können.

Rechtssicherheit: Ein Datenschutzbeauftragter sorgt dafür, dass die TOM rechtskonform sind und das Unternehmen vor potenziellen Bußgeldern und rechtlichen Konsequenzen schützen.

Anpassungsfähigkeit: Externe Datenschutzbeauftragte können flexibel auf Veränderungen im Unternehmen reagieren und die TOM entsprechend anpassen.

Schulung und Sensibilisierung: Sie können Schulungen für Mitarbeiter durchführen, um das Bewusstsein für Datenschutz und die Bedeutung von TOM zu stärken.

Dokumentation: Datenschutzbeauftragte sorgen für eine ordnungsgemäße Dokumentation der TOM, was für Audits und Kontrollen unerlässlich ist.

Netzwerk und Austausch: Ein externer Datenschutzbeauftragter bringt oft ein Netzwerk von Kontakten und Erfahrungen aus anderen Projekten mit, was wertvolle Einblicke und Best Practices für TOM.

Datenschutzfreundliche Voreinstellungen

Privacy by Design und Privacy by Default

Datenschutzfreundliche Voreinstellungen sind ein zentraler Bestandteil der Datenschutz-Grundverordnung (DSGVO). Sie stellen sicher, dass personenbezogene Daten nur in dem Umfang verarbeitet werden, wie es für den jeweiligen Zweck erforderlich ist. Dies bedeutet, dass nur die Daten erhoben und verarbeitet werden, die unbedingt notwendig sind, um den Zweck zu erreichen.

Privacy by Design und Privacy by Default sind zwei wesentliche Konzepte, die in diesem Zusammenhang eine wichtige Rolle spielen.

Privacy by Design bedeutet, dass der Datenschutz von Anfang an in das Design und die Architektur von Systemen und Prozessen integriert wird. Dies stellt sicher, dass der Datenschutz nicht als nachträglicher Zusatz behandelt wird, sondern von Beginn an ein integraler Bestandteil des Systems oder Prozesses ist. Unternehmen müssen bereits in der Planungsphase sicherstellen, dass Datenschutzmaßnahmen berücksichtigt werden, um potenzielle Datenschutzprobleme proaktiv zu identifizieren und zu minimieren.

Privacy by Default hingegen bedeutet, dass die Standardeinstellungen eines Produkts oder Dienstes so gewählt werden müssen, dass sie den größtmöglichen Datenschutz bieten, ohne dass der Nutzer selbst Einstellungen vornehmen muss. Dies stellt sicher, dass nur die Daten erhoben werden, die für die jeweilige Aufgabe absolut notwendig sind, und dass diese Daten nur so lange wie nötig gespeichert werden.

Beispiele für Datenschutzfreundliche Voreinstellungen:

Verwendung von Standard- und nicht von Benutzer-IP-Adressen: Anonymisierung von IP-Adressen, um die Identität der Nutzer zu schützen.

Verwendung von Standard- und nicht von Benutzer-IDs: Nutzung von Pseudonymen oder anonymen IDs anstelle von echten Benutzer-IDs.

Voreinstellungen, die den Datenschutz fördern: Systeme und Anwendungen sollten standardmäßig so konfiguriert sein, dass sie den höchsten Datenschutz bieten, z.B. durch deaktivierte Tracking-Optionen.

Richtlinien, die den Datenschutz fördern: Einführung von Unternehmensrichtlinien, die sicherstellen, dass Datenschutzmaßnahmen in allen Geschäftsprozessen integriert sind.

Durch die Implementierung von Privacy by Design und Privacy by Default können Unternehmen sicherstellen, dass der Datenschutz von Anfang an berücksichtigt wird und die personenbezogenen Daten ihrer Kunden und Mitarbeiter bestmöglich geschützt sind.